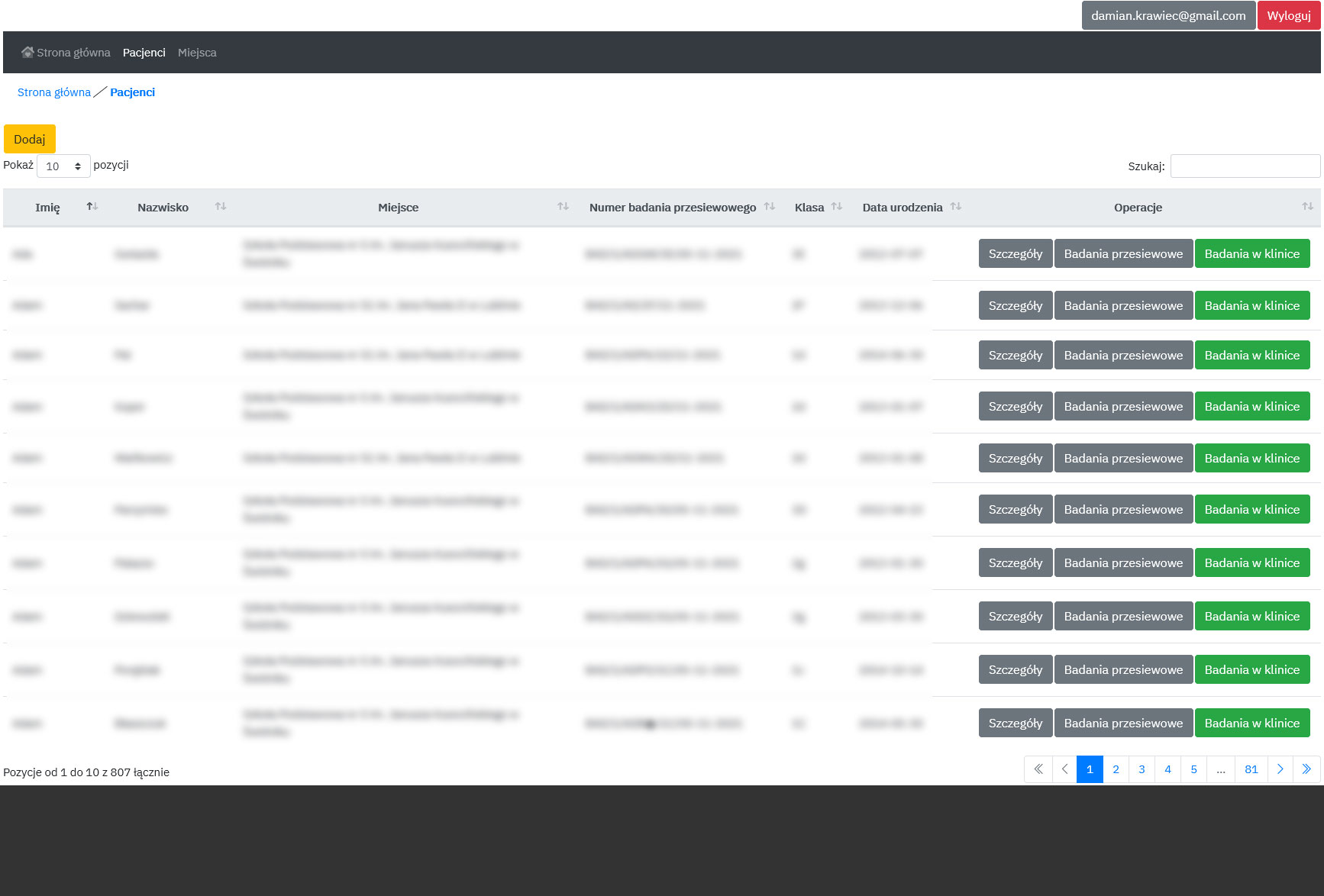

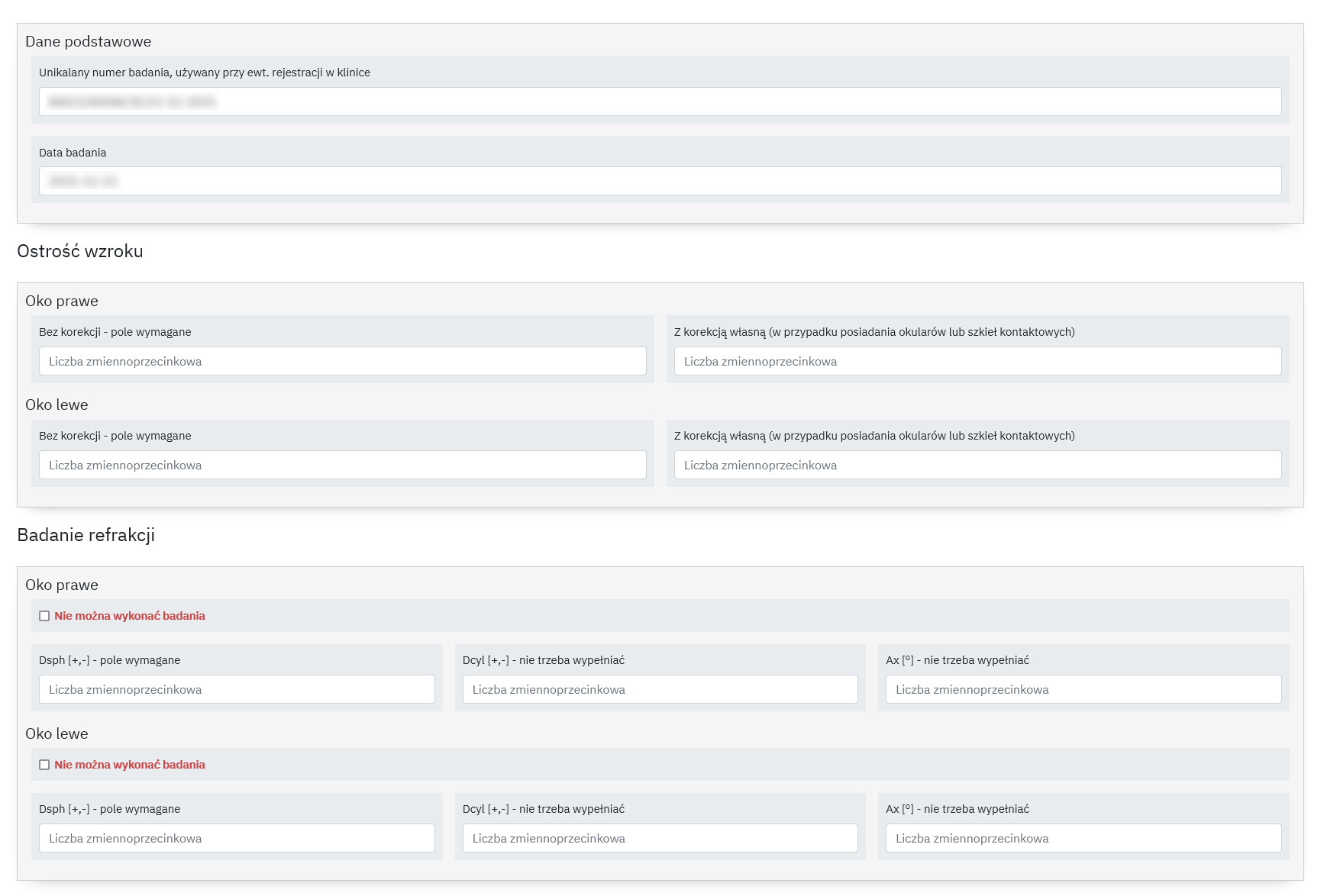

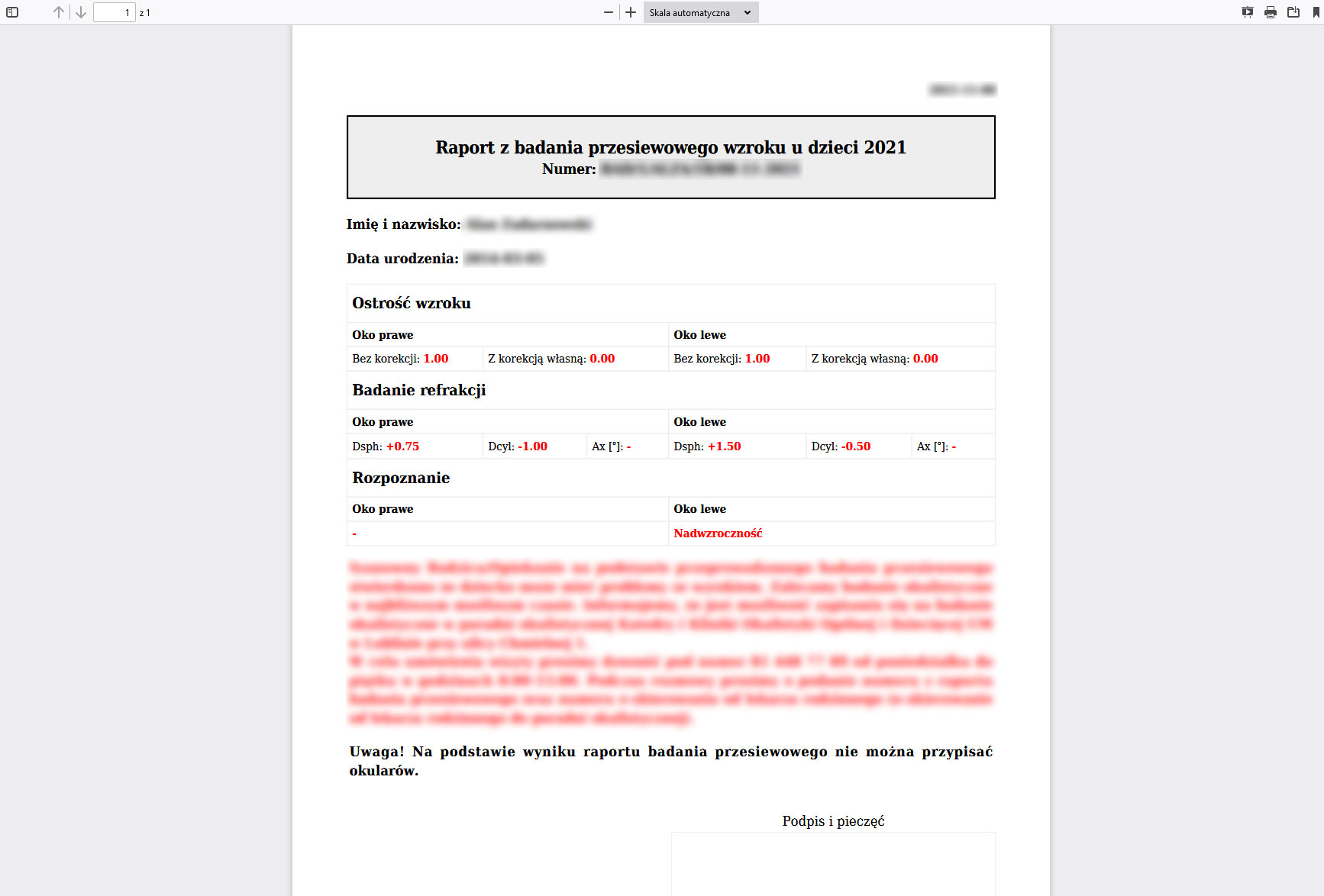

Generalnie logika biznesowa aplikacji polega na rejestracji pacjentów, możliwości realizowania badań (z częściową automatyzacją diagnostyki), a także generowania raportów PDF z tych badań.

Dodatkowo, z uwagi na to, że dane medyczne przypisane do użytkowników (pacjentów) są bardzo wrażliwe, w aplikacji zastosowano dedykowaną metodykę pseudonimizacji danych.

Sposób w jaki "ukrycie" danych zostało zrealizowane jest następujący:

- W bazie danych zamiast danych osobowych pacjenta jest zapisywany unikalny, częściowo losowy ciąg znaków,

- Jednocześnie na serwerze tworzony jest plik w formacie JSON o nazwie identycznej jak wcześniej zapisany do bazy ciąg znaków,

- Struktura nowoutworzonego pliku składa się z pól dotyczących danych osobowych pacjentów,

- W aplikacji rekordy dotyczące pacjentów są wyświetlane z bazy danych i plików JSON.